信息來源:hackernews

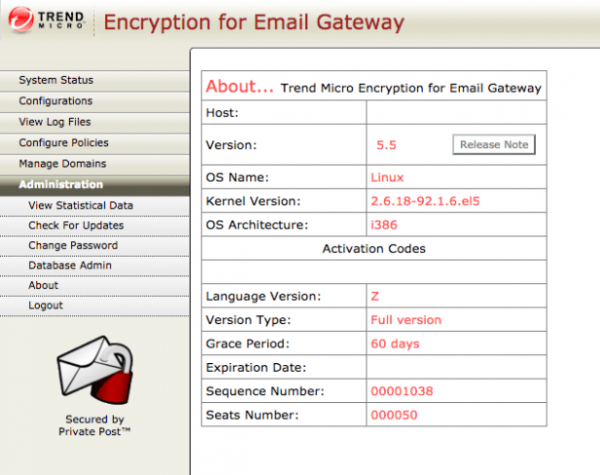

外媒 2 月 25 日消息����,Core Security 發(fā)現(xiàn)趨勢科技基于 Linux 的電子郵件加密網(wǎng)關(guān)的 Web 控制臺中存在多個安全漏洞( CVE-2018-6219 ~ CVE-2018-6230)���,其中一些被評為嚴重等級的漏洞能夠允許未經(jīng)身份驗證的遠程攻擊者以root權(quán)限執(zhí)行任意命令���。目前受影響的軟件包是趨勢科技電子郵件加密網(wǎng)關(guān) 5.5 (Build 1111.00)及更早版本。

在這些漏洞中����,最嚴重的是 CVE-2018-6223,可能會被本地或遠程攻擊者利用來獲得目標設(shè)備的 root 權(quán)限����,以便于執(zhí)行任意命令。目前來說����,該漏洞與設(shè)備注冊時缺少身份驗證有關(guān)。

具體細節(jié)為:管理員在部署過程中需要通過注冊端點配置運行電子郵件加密網(wǎng)關(guān)的虛擬設(shè)備���, 于是攻擊者可以利用該漏洞在沒有身份驗證的情況下訪問端點���,以設(shè)置管理員憑據(jù)并對配置進行其他更改���,比如管理員用戶名和密碼等���。

據(jù)悉���,Core Security 還發(fā)現(xiàn)了兩個嚴重的跨站腳本攻擊(XSS)漏洞,一個可導(dǎo)致命令執(zhí)行的任意文件寫入問題���,另一個則導(dǎo)致命令執(zhí)行的任意日志文件位置以及未驗證的軟件更新���。除此之外,趨勢科技的電子郵件加密網(wǎng)關(guān)也包括了 SQL 和 XML 外部實體(XXE)注入等漏洞���。

目前趨勢科技確認����,由于實施修復(fù)程序的困難����,中等嚴重性 CSRF 問題和低嚴重性 SQL 注入漏洞尚未得到修補����。