信息來源:FreeBuf

一、執(zhí)行摘要

近年,依托云計(jì)算、大數(shù)據(jù)����、人工智能、區(qū)塊鏈等先進(jìn)的計(jì)算機(jī)技術(shù)的發(fā)展���,金融服務(wù)也趨于多樣化��、便利化���、智能化。金融科技的出現(xiàn)頻率正在高速增長��,伴隨其技術(shù)變革與創(chuàng)新加速��,至今已經(jīng)步入金融科技3.0 時(shí)代�����。但隨著金融科技日漸成為金融產(chǎn)品的重要支撐手段����,攻擊者也在不斷豐富其攻擊目標(biāo)和攻擊手段,以圖提升自身的攻擊變現(xiàn)能力��。金融科技安全從業(yè)者在傳統(tǒng)的以脆弱點(diǎn)和檢測(cè)點(diǎn)為核心的防護(hù)方案之外���,更應(yīng)從獲利點(diǎn)出發(fā),逆向分析��,進(jìn)而組織自身的防護(hù)體系。金融科技安全現(xiàn)狀和安全趨勢(shì)值得關(guān)注:

l 金融業(yè)務(wù)大幅云化�����,金融行業(yè)約60%的機(jī)構(gòu)使用了各類云服務(wù)��;

l 金融行業(yè)機(jī)構(gòu)對(duì)安全事件處置時(shí)間滯后��,20%的安全事件處置時(shí)間超過一周�����;

l 金融機(jī)構(gòu)業(yè)務(wù)流程欠缺�,只有32.9%采用了SDL開發(fā);

l 信息安全不可忽視���,71.3%的企業(yè)計(jì)劃增加安全預(yù)算投入�,但只有21%的企業(yè)打算擴(kuò)招安全團(tuán)隊(duì)���。

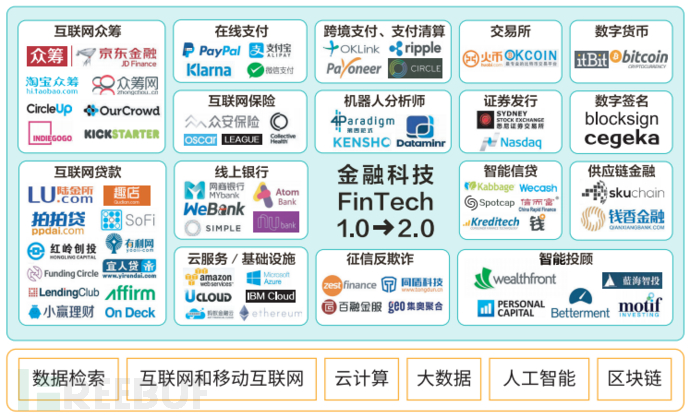

二����、金融科技

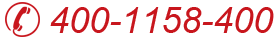

從金融科技1.0到金融科技2.0,底層技術(shù)創(chuàng)新促使金融服務(wù)的方式發(fā)生變革����,金融產(chǎn)品和業(yè)務(wù)模式不斷變化。金融科技涉及領(lǐng)域廣泛��,應(yīng)用場(chǎng)景多元��。大數(shù)據(jù)�����、人工智能����、區(qū)塊鏈和云計(jì)算作為金融科技核心技術(shù),使金融服務(wù)更加高效���、智能��,已在許多場(chǎng)景展露頭角�����。

金融科技的應(yīng)用場(chǎng)景

金融科技迅猛發(fā)展的同時(shí)也面臨著越來越多的安全威脅�,安全事件頻發(fā)��,對(duì)業(yè)務(wù)造成資金損失和極大的負(fù)面影響����,關(guān)注金融安全將是金融科技3.0 時(shí)代的重中之重。

三��、網(wǎng)絡(luò)安全威脅介紹

眾所周知�,金融行業(yè)是我國網(wǎng)絡(luò)安全重點(diǎn)行業(yè)之一,因其行業(yè)特殊性金融機(jī)構(gòu)一直是網(wǎng)絡(luò)犯罪的主要目標(biāo)�。

3.1 DDoS攻擊

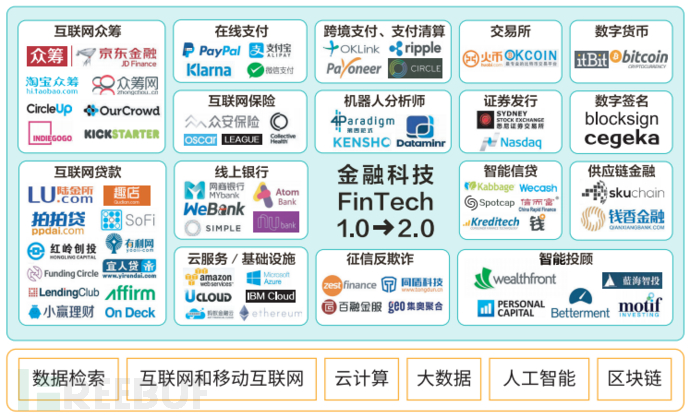

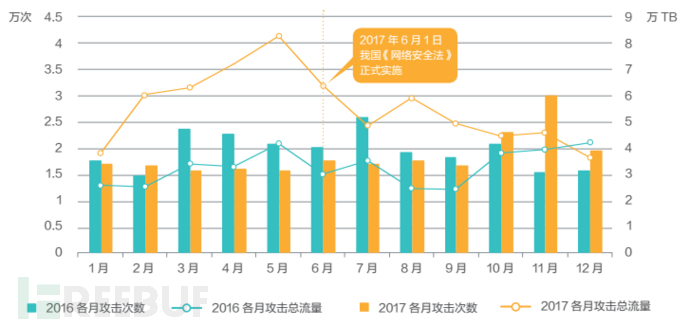

2016 vs 2017各月份攻擊次數(shù)和流量

2017 年同2016 年相比,攻擊發(fā)生次數(shù)基本保持平穩(wěn)�����,共計(jì)發(fā)生20.7 萬次����。但是從攻擊總流量上來看有較為明顯的波動(dòng),從年初到5 月份前后���,攻擊總流量有非常顯著的增長���,而5 月份之后攻擊總流量回落至較為平穩(wěn)的水平��。與2016 年相比��,2017 攻擊仍然頻繁�,攻擊總流量大幅上升���。

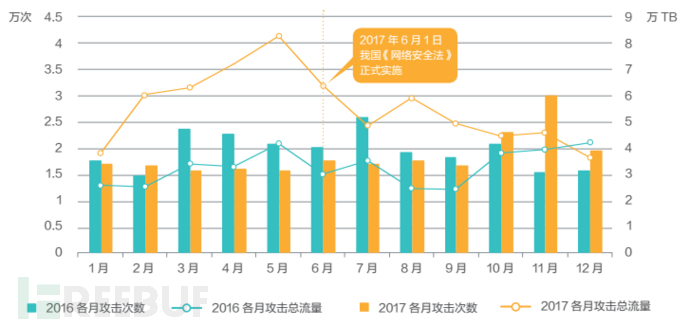

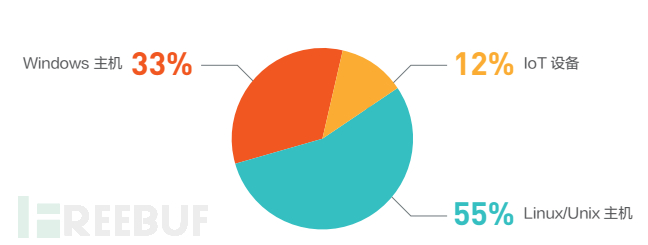

DDoS攻擊源設(shè)備類型

在2017 年的DDoS 攻擊中�����,攻擊源中IoT 設(shè)備的數(shù)量已經(jīng)占據(jù)相當(dāng)?shù)谋壤?���,在或大或小?guī)模的DDoS攻擊中IoT 設(shè)備都有顯著的占比�����,已經(jīng)成為DDoS 網(wǎng)絡(luò)環(huán)境中需要重點(diǎn)關(guān)注的一個(gè)類別���。從網(wǎng)絡(luò)總體態(tài)勢(shì)來看�����,物聯(lián)網(wǎng)迅猛發(fā)展的過程中必然伴隨著安全技術(shù)的滯后�����,可預(yù)測(cè)IoT 設(shè)備的威脅治理會(huì)進(jìn)一步提上日程���,而作為最易實(shí)施的攻擊類型之一,IoT 遭受DDoS 攻擊的數(shù)量會(huì)進(jìn)一步上漲��。

3.2 網(wǎng)絡(luò)勒索

2017年相繼發(fā)生“匿名者”��、“無敵艦隊(duì)”等網(wǎng)絡(luò)勒索事件?��,F(xiàn)今����,對(duì)互聯(lián)網(wǎng)服務(wù)的勒索攻擊已經(jīng)成為一種網(wǎng)絡(luò)攻擊趨勢(shì)���,平均每天有4000 起勒索軟件攻擊����,亞洲成為2017年遭到勒索軟件攻擊最多的地區(qū)�。

3.3 僵尸網(wǎng)絡(luò)

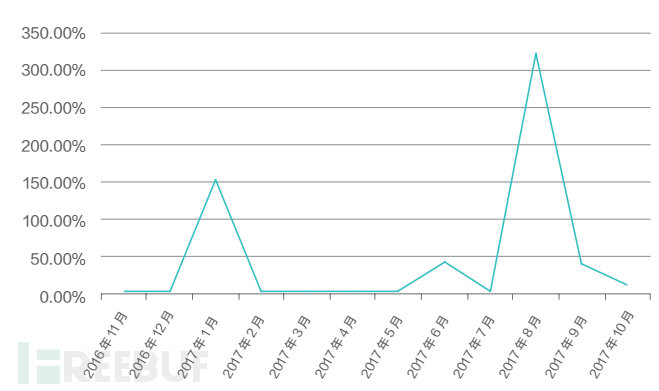

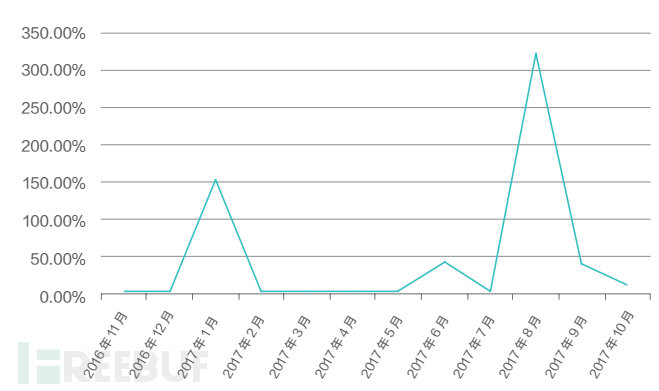

據(jù)綠盟科技監(jiān)測(cè)的數(shù)據(jù)顯示,2017 年Botnet 活動(dòng)仍然十分猖獗�����,尤其Q2 季度更是Botnet 活動(dòng)的高發(fā)期。根據(jù)綠盟科技監(jiān)控的僵尸網(wǎng)絡(luò)C&C 攻擊指令數(shù)據(jù)�,在Botnet 活動(dòng)最高峰時(shí)期,平均每天共發(fā)出5187次指令��,單個(gè)C&C 每天發(fā)出的指令最高達(dá)114 次�����。全球受控主機(jī)的數(shù)量間歇性增長�,2017年8月的數(shù)量環(huán)比月增長高達(dá)三倍之多。

僵尸網(wǎng)絡(luò)受控主機(jī)增長率

另外����,物聯(lián)網(wǎng)設(shè)備在線時(shí)間長、數(shù)量規(guī)模大����、用戶普遍疏于升級(jí)和配置等因素使其成為僵尸網(wǎng)絡(luò)的溫床。在綠盟科技持續(xù)跟蹤的Botnet 中�,至少存在4% 的樣本攻擊目標(biāo)為物聯(lián)網(wǎng)設(shè)備。雖然Botnet 形式還是以Windows 平臺(tái)的設(shè)備為主��,但是近年來���,隨著IoT 設(shè)備���、智能設(shè)備�、移動(dòng)設(shè)備的入網(wǎng)�����,針對(duì)IoT 或其他智能設(shè)備�、移動(dòng)設(shè)備的惡意樣本也逐漸增多��。

3.4 APT攻擊

高級(jí)長期威脅(Advanced Persistent Threat�,APT),又稱高級(jí)持續(xù)性威脅���、先進(jìn)持續(xù)性威脅等�����,是指隱匿而持久的電腦入侵過程�,通常由某些人員精心策劃�����,僅針對(duì)特定的目標(biāo)。其通常是出于商業(yè)或政治動(dòng)機(jī)��,針對(duì)特定組織或國家����,并要求在長時(shí)間內(nèi)保持高隱蔽性。���,在巨大的利益驅(qū)使下���,金融行業(yè)成為攻擊者的首選目標(biāo),2017年綠盟科技發(fā)現(xiàn)的境外APT-C1 組織就是利用“互金大盜”惡意軟件攻擊我國某互金平臺(tái)����,竊取平臺(tái)數(shù)字資產(chǎn)就是典型針對(duì)金融行業(yè)新型業(yè)務(wù)所采取的APT 攻擊事件。

四�����、數(shù)據(jù)安全威脅介紹

近年�,大規(guī)模數(shù)據(jù)泄露事件激增,2017 年前11 個(gè)月的數(shù)據(jù)泄露事件數(shù)量已比2016 年全年總數(shù)量多出10%����。

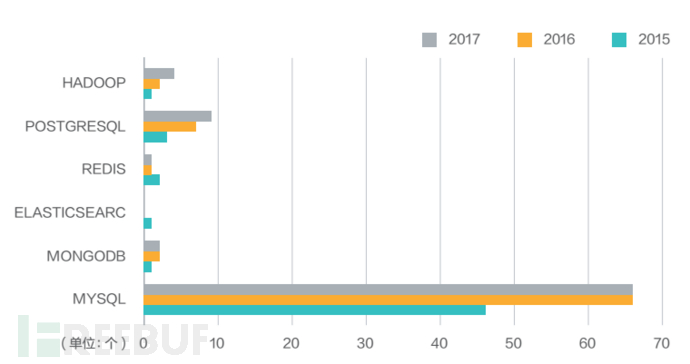

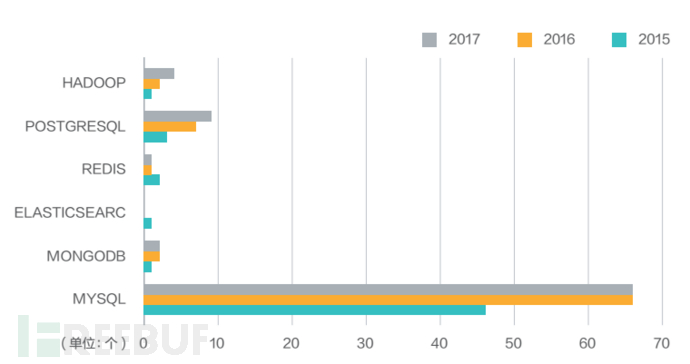

4.1 數(shù)據(jù)庫漏洞與利用

數(shù)據(jù)庫勒索也是黑客攻擊金融業(yè)的一種常見手段����。許多數(shù)據(jù)庫的讀取接口直接暴露在互聯(lián)網(wǎng)上�����,并且沒有設(shè)置完整的訪問控制策略�����,通過弱密碼甚至空密碼就可以直接獲取數(shù)據(jù)庫的控制權(quán)限��。黑客由此獲取數(shù)據(jù)庫控制權(quán)����,加密或破壞數(shù)據(jù)��,以此要挾受害者支付贖金�����。針對(duì)勒索事件涉及到的數(shù)據(jù)庫近三年的中危�、高危漏洞進(jìn)行統(tǒng)計(jì)后發(fā)現(xiàn),MySQL的漏洞暴露最嚴(yán)重;而從增速方面看���,除了MySQL����,PostgreSQL在過去三年里的漏洞也有較快的增長����。

中危、高危漏洞統(tǒng)計(jì)

4.2 內(nèi)部人員數(shù)據(jù)倒賣

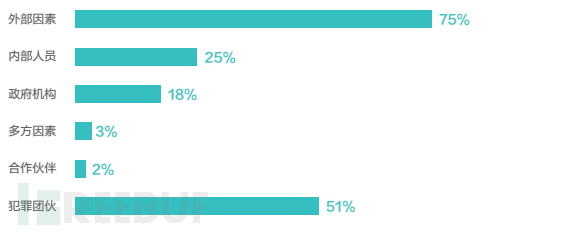

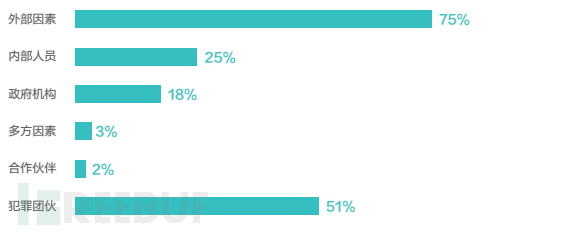

根據(jù)Identity Theft Resource Center 和CyberScout 發(fā)布的報(bào)告����,2017年全年有多達(dá)1500 起數(shù)據(jù)泄露事件發(fā)生,相比2016年發(fā)生的1093 起����,增加37%。而美國運(yùn)營商Verizon 發(fā)布數(shù)據(jù)泄露調(diào)查報(bào)告指出�����,已發(fā)生的數(shù)據(jù)泄露事件中��,25% 由內(nèi)部人員造成����。金融行業(yè)作為信息泄露高發(fā)的行業(yè)����,應(yīng)完善敏感信息保護(hù)措施����,加強(qiáng)內(nèi)部管理,建立必要制度與控制機(jī)制�����。

數(shù)據(jù)泄露成因

4.3云上數(shù)據(jù)竊取

2017年中國私有云市場(chǎng)規(guī)模達(dá)預(yù)估已達(dá)425億元左右��,到2020 年市場(chǎng)規(guī)模將達(dá)到762.4 億元��。從由平安金融研究院和綠盟科技發(fā)起的《2017中國企業(yè)金融科技安全調(diào)查問卷》中��,統(tǒng)計(jì)出我國金融行業(yè)約60% 的機(jī)構(gòu)使用了云服務(wù)�����,大部分使用的是私有云�����,也有超過20% 的機(jī)構(gòu)使用公有云或者混合云�����。金融行業(yè)使用云業(yè)務(wù)最關(guān)注的安全風(fēng)險(xiǎn)是數(shù)據(jù)及隱私保護(hù)����、業(yè)務(wù)的訪問權(quán)限控制。

企業(yè)使用云服務(wù)比例

五�����、業(yè)務(wù)安全威脅介紹

金融行業(yè)中�����,有83.5%的機(jī)構(gòu)或企業(yè)都開展了互聯(lián)網(wǎng)業(yè)務(wù)���。企業(yè)�、機(jī)構(gòu)對(duì)業(yè)務(wù)面臨的互聯(lián)網(wǎng)風(fēng)險(xiǎn)�����,最關(guān)注以下三個(gè)方面:自身資產(chǎn)是否存在漏洞���;自有資產(chǎn)開放高危端口與服務(wù)情況����;是否存在信息泄露風(fēng)險(xiǎn)。結(jié)合金融行業(yè)業(yè)務(wù)發(fā)展現(xiàn)狀����,業(yè)務(wù)安全威脅重點(diǎn)梳理了Web 攻擊、銀行機(jī)構(gòu)ATM 與SWIFT 攻擊威脅���、金融欺詐威脅�、移動(dòng)支付威脅����、區(qū)塊鏈安全威脅。

5.1 Web攻擊與代碼缺陷

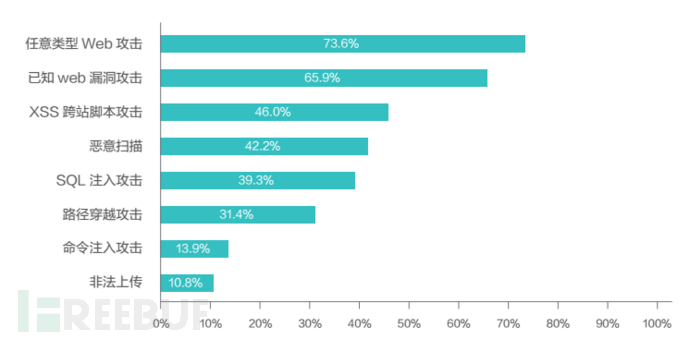

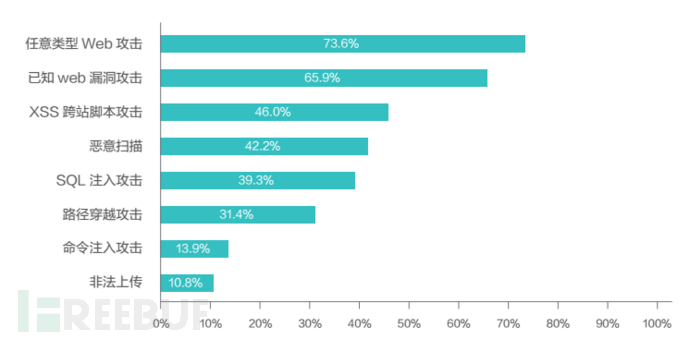

Web 攻擊是常見的攻擊類型��。根據(jù)綠盟科技防護(hù)數(shù)據(jù)統(tǒng)計(jì)����,73.6% 的網(wǎng)站遭遇過不同程度的Web 類型的攻擊,65.9% 的網(wǎng)站遭遇過利用特定程序漏洞進(jìn)行的攻擊�����。

遭受Web應(yīng)用攻擊的站點(diǎn)占比

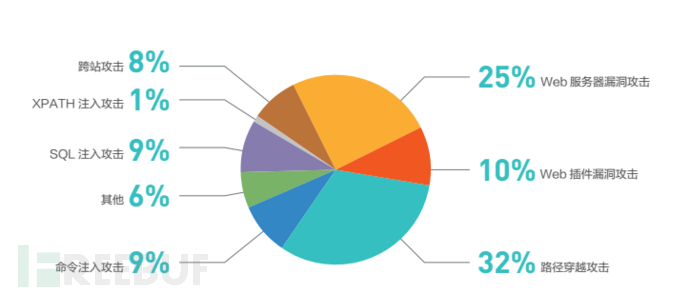

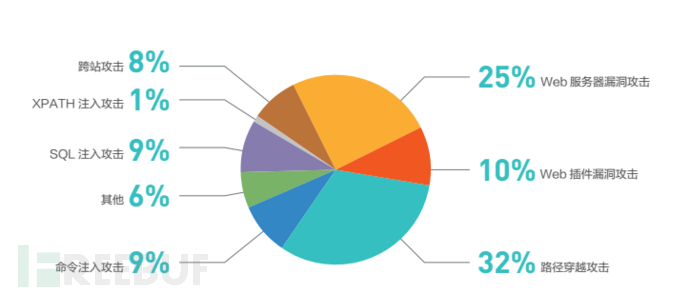

Web攻擊已成為基本攻擊手段���,也是各類攻擊中相對(duì)容易實(shí)施的���。在金融行業(yè)中,針對(duì)Web 服務(wù)器的攻擊中����,攻擊次數(shù)最多的仍然是常規(guī)化攻擊手段:SQL注入、XPATH 注入���、跨站�����、路徑穿越���、命令注入等;這幾類攻擊的占比超過60%��。從服務(wù)器類型上來看����,在金融行業(yè)中Nginx�、IIS����、Tomcat 服務(wù)器是遭受攻擊最為頻繁的資產(chǎn)類型。針對(duì)特定的Web插件���、服務(wù)器程序的攻擊比例也相對(duì)較高�����,建議企業(yè)應(yīng)該定期維護(hù)系統(tǒng)�����,升級(jí)相關(guān)的服務(wù)器應(yīng)用���。

Web類攻擊類型細(xì)分

代碼存在缺陷是Web 攻擊事件逐年增加的主因。在金融行業(yè)的信息系統(tǒng)開發(fā)環(huán)節(jié)��,僅有32.9% 的機(jī)構(gòu)采用SDL 管理�����,而且調(diào)查顯示��,大部分安全管理工作集中在運(yùn)維、上線��、測(cè)試階段�,在需求�����、設(shè)計(jì)�����、編碼階段��,對(duì)安全考慮十分欠缺���。

5.2 業(yè)務(wù)欺詐

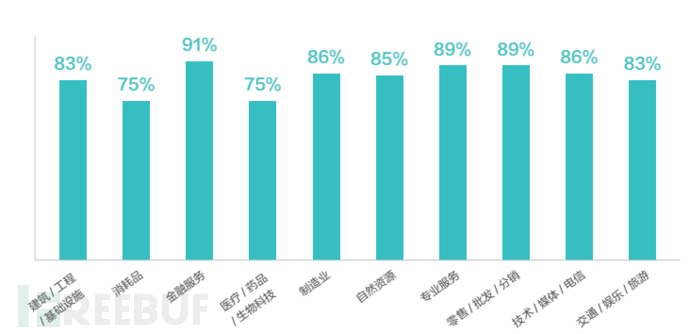

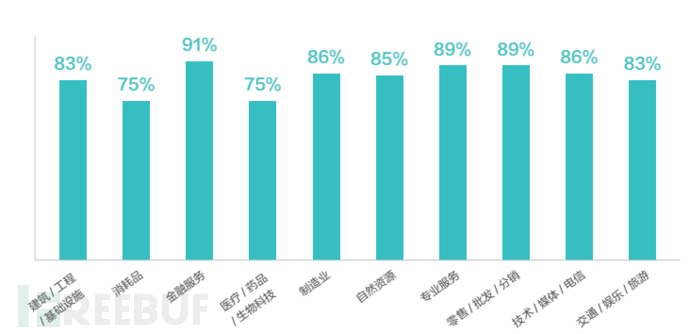

隨著消費(fèi)金融的快速發(fā)展����,各類金融機(jī)構(gòu)都面臨著一個(gè)嚴(yán)峻的問題:欺詐���。在《2017/18 年度全球反欺詐及風(fēng)險(xiǎn)報(bào)告》中�����,中國有86% 的受訪企業(yè)表示2017 年曾遭受欺詐���,較全球平均值的84% 略高2個(gè)百分點(diǎn)���。2017年第一季度,金融服務(wù)領(lǐng)域被拒絕的交易相較于2016年增長了40%����,相關(guān)僵尸攻擊增長幅度為180%;預(yù)計(jì)到2020年����,在線支付欺詐將達(dá)256億美元。

2017年各行業(yè)發(fā)生欺詐事件比例

5.3 ATM與SWIFT攻擊

2017年��,針對(duì)銀行ATM設(shè)備的攻擊有了新的變化���,如利用紅外插入式卡槽器展開網(wǎng)絡(luò)攻擊活動(dòng)��。黑客通過天線將竊取的死人數(shù)據(jù)傳輸?shù)诫[藏在ATM機(jī)外部的微型攝像頭中�,進(jìn)而收集信用卡或借記卡數(shù)據(jù)��,之后極有可能被用于偽造信用卡或借記卡以便獲取用戶資金。另外����,多起SWIFT事件發(fā)生,如尼泊爾NIC亞洲銀行���,在事件中損失約500萬美元。類似事件說明銀行業(yè)金融機(jī)構(gòu)對(duì)于反復(fù)發(fā)生的此類安全事件沒有足夠重視�,且沒有有效的控制措施。信息安全管理必須建立健全的安全管理體系和有經(jīng)驗(yàn)的安全團(tuán)隊(duì)��,才是降低風(fēng)險(xiǎn)的正確道路�����。

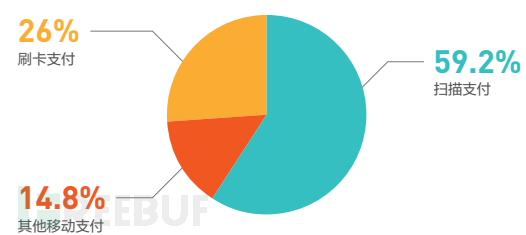

5.4 移動(dòng)支付安全

移動(dòng)支付應(yīng)用越來越廣泛��,而有關(guān)數(shù)據(jù)指出��,59%的用戶擔(dān)心移動(dòng)支付安全問題���。移動(dòng)支付安全存在的5 大風(fēng)險(xiǎn)是:隨意掃碼�����;刪除手機(jī)應(yīng)用APP 時(shí)不解除銀行卡綁定�����;上網(wǎng)時(shí)如實(shí)填寫各類支付信息����;瀏覽有危險(xiǎn)鏈接的短信或郵件;安裝跳出來的不明文件�����。報(bào)告還指出���,被調(diào)查者中�����,超過6 成被訪者在使用手機(jī)時(shí)���,存在上述不安全行為,對(duì)個(gè)人信息或支付賬號(hào)安全產(chǎn)生威脅����。因此�����,作為移動(dòng)支付的使用者���,需要時(shí)刻提高警惕,防范各種支付風(fēng)險(xiǎn)�����。

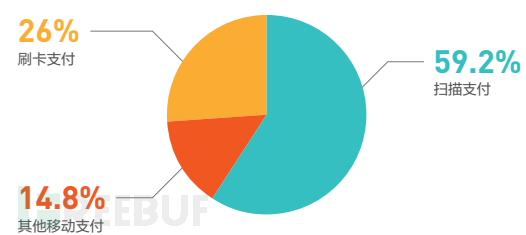

支付方式

5.5 區(qū)塊鏈安全

區(qū)塊鏈?zhǔn)且环N分布式網(wǎng)絡(luò)交易記賬系統(tǒng)���。它具有的開放性、全球性的特點(diǎn)�����,保證了交易活動(dòng)可以在任何時(shí)間��、任何地點(diǎn)進(jìn)行�����,突破了傳統(tǒng)貿(mào)易在時(shí)間和空間上的限制��。因此被認(rèn)為在金融、征信���、物聯(lián)網(wǎng)��、經(jīng)濟(jì)貿(mào)易�����、結(jié)算��、資產(chǎn)管理等眾多領(lǐng)域都擁有廣泛的應(yīng)用前景���。2017 年,隨著國務(wù)院把區(qū)塊鏈技術(shù)列入在“十三五”規(guī)劃 �,中國的加密貨幣市場(chǎng)總值也增長了30 倍。然而���,在區(qū)塊鏈不斷得到研究�、應(yīng)用的同時(shí)����,在技術(shù)層面和應(yīng)用層面依舊存在一定的安全局限,在共識(shí)機(jī)制����、私鑰防盜等方面仍需提高安全意識(shí)和加強(qiáng)防范措施��。日本加密交易所Coincheck今年年初發(fā)生加密貨幣被盜事件�,有投資者指責(zé)Coincheck對(duì)安全措施有所忽視��。

六����、總結(jié)與展望

本報(bào)告結(jié)合最新的案例和豐富的情報(bào)源,以金融科技所面臨的網(wǎng)絡(luò)安全威脅����、數(shù)據(jù)安全威脅和業(yè)務(wù)安全威脅作為切入點(diǎn),直觀地分析了各類威脅的現(xiàn)狀及趨勢(shì)��,在分析DDoS����、Web 類攻擊和數(shù)據(jù)庫漏洞利用等傳統(tǒng)威脅的同時(shí)����,更加著重對(duì)移動(dòng)互聯(lián)網(wǎng)、云計(jì)算���、區(qū)塊鏈等新技術(shù)所帶來安全威脅進(jìn)行分析��。

金融科技安全風(fēng)險(xiǎn)的未來關(guān)注點(diǎn)將聚焦在監(jiān)管合規(guī)新要求����、內(nèi)部安全培訓(xùn)、新技術(shù)應(yīng)用風(fēng)險(xiǎn)�����、開發(fā)安全管控���、新技術(shù)應(yīng)用風(fēng)險(xiǎn)����、開發(fā)安全管控�����、高危險(xiǎn)網(wǎng)絡(luò)攻擊�����、數(shù)據(jù)安全六個(gè)方面�。并且����,金融科技的可持續(xù)發(fā)展必須注重安全建設(shè)����,從安全意識(shí)教育、安全設(shè)備部署�����、安全服務(wù)引入���、安全人才儲(chǔ)備���、安全預(yù)算等方面提升整體安全威力。

七��、關(guān)于平安金融安全研究院

由平安科技成立的業(yè)界首家綜合性的金融安全研究及創(chuàng)新機(jī)構(gòu)����,以“聚焦金融���、著力創(chuàng)新�、引領(lǐng)行業(yè)、打造品牌”為指導(dǎo)方針��,著力整合“政��、產(chǎn)�、學(xué)、研�����、金��、介���、用”的業(yè)界優(yōu)秀資源����,與國家�、行業(yè)、高校�����、研究院所等強(qiáng)強(qiáng)聯(lián)合����,“一手抓創(chuàng)新�,一手抓落地”����,創(chuàng)造一個(gè)良好的金融安全創(chuàng)新環(huán)境和生態(tài),為平安集團(tuán)���、行業(yè)�����、國家提供強(qiáng)有力的金融安全技術(shù)支撐����,為金融機(jī)構(gòu)在互聯(lián)網(wǎng)�����、人工智能時(shí)代下的信息安全建設(shè)���、業(yè)務(wù)安全風(fēng)控��、金融科技安全保障和國家金融安全作出科技貢獻(xiàn)��,形成可持續(xù)發(fā)展的獨(dú)特學(xué)術(shù)研究優(yōu)勢(shì)��、產(chǎn)品和服務(wù)��,推動(dòng)和引領(lǐng)我國在金融安全方面上的科學(xué)技術(shù)進(jìn)步���,打造金融安全品牌。

目前研究院下分6個(gè)研究領(lǐng)域:網(wǎng)絡(luò)安全��、數(shù)據(jù)及內(nèi)容安全�����、系統(tǒng)安全���、金融業(yè)務(wù)安全���、金融安全標(biāo)準(zhǔn)和政策、醫(yī)療信息及應(yīng)用安全��。各個(gè)研究領(lǐng)域的骨干精英均來自知名院校��、科學(xué)家團(tuán)隊(duì)、BAT��、知名咨詢公司����、金融機(jī)構(gòu)、國內(nèi)頂尖安全公司等�。

下載查看完整報(bào)告:https://pan.baidu.com/s/1s_OIh_S0NeA1j6D7-xQqtg,提取碼:nlbl