信息來源:51CTO

上周五,美國執(zhí)法部門鎖定并指控三人策劃了本月對Twitter的史詩性攻擊,并通過劫持政客、高管和名人的賬戶實施比特幣騙局���,獲取了超過10萬美元的收益。

舊金山的聯(lián)邦檢察官指控17歲的格雷厄姆·伊萬·克拉克(Graham Ivan Clark����,主犯)策劃并實施了7月15日的Twitter攻擊行為,其中17歲的克拉克被指控30項重罪�����。參與攻擊的另外兩名嫌犯——19歲的梅森·謝潑德(Sheppard)和22歲的尼瑪·法澤利(Fazili)也被起訴��。

根據(jù)法院文件�����,整個黑客攻擊始于5月3日����,當(dāng)時來自坦帕市但居住在加利福尼亞州的青少年克拉克(Clark)可以訪問Twitter網(wǎng)絡(luò)的一部分���。目前尚不清楚5月3日至7月15日,即實際的黑客攻擊日之間發(fā)生了什么���,但是目前看來Clark沒能立即從最初的攻擊入口滲透到Twitter管理工具�����,后者被用來接管并劫持Twitter賬戶�����。

在Twitter遭到黑客攻擊后幾天����,《紐約時報》的報道表明�����,克拉克最初獲得了訪問Twitter內(nèi)部Slack工作區(qū)之一的權(quán)限����,而不是Twitter本身��?����!都~約時報》記者援引黑客社區(qū)的消息來源稱�����,黑客在Twitter公司的某個Slack頻道中發(fā)現(xiàn)了Twitter技術(shù)支持工具的賬戶憑證��。

但是��,此工具的賬戶憑據(jù)不足以訪問Twitter后端,根據(jù)Twitter調(diào)查���,黑客使用“魚叉式電話釣魚攻擊”來騙取部分Twitter員工的賬戶訪問權(quán)限��,并“順利通過了Twitter的雙因素認(rèn)證����?���!?

Twitter的后續(xù)調(diào)查發(fā)現(xiàn)�����,Clark在訪問Twitter管理工具的同時與130個賬戶進行了交互����,為45個用戶發(fā)起了密碼重置���,并為36個用戶訪問了私人消息��。

獲取Twitter管理工具訪問權(quán)限的Clark隨后在社交媒體賬戶交易論壇Discord上聯(lián)系上Sheppard和Fazili��,聲稱自己是Twitter員工并展示了自己修改任意Twitter賬戶設(shè)置的能力���。聊天記錄樣本如下:

在取得Sheppard和Fazili的信任后,三人達成合作協(xié)議在OGUser論壇發(fā)布廣告推廣銷售其Twitter賬戶劫持服務(wù)���,吸引了大量買家����。根據(jù)美國律師執(zhí)行辦公室在YouTube上發(fā)布的一條消息����,他們?nèi)栽谡{(diào)查參與該黑客攻擊的多個(買家)用戶�����。至少其中一位買家對7月15日的多個Twitter名人賬戶被劫持實施比特幣詐騙負責(zé)����。

Twitter遭遇攻擊的第二天�����,Twitter向當(dāng)局提出正式的刑事訴訟���,聯(lián)邦調(diào)查局和特勤局也開始了調(diào)查�����。

根據(jù)法院文件,F(xiàn)BI使用社交媒體和新聞媒體共享的數(shù)據(jù)從社交媒體賬戶交易論壇Discord獲取聊天記錄和用戶詳細信息����。

由于某些黑客廣告已發(fā)布在OGUsers上,因此FBI還使用了OGUsers論壇數(shù)據(jù)庫的副本��,該數(shù)據(jù)庫于今年4月因黑客攻擊在線泄漏����。該數(shù)據(jù)庫包含有關(guān)注冊論壇用戶的詳細信息����,例如電子郵件和IP地址��,以及私人消息�����。

當(dāng)局在IRS的幫助下�����,還從Coinbase獲得了黑客相關(guān)的比特幣地址數(shù)據(jù)���,以及過去三位黑客在Discord聊天和OGUsers論壇帖子中使用和提及的比特幣地址�����。

通過將來自三個來源的數(shù)據(jù)進行關(guān)聯(lián)��,F(xiàn)BI能夠跟蹤三個站點上的黑客身份�����,并將其鏈接到電子郵件和IP地址���。

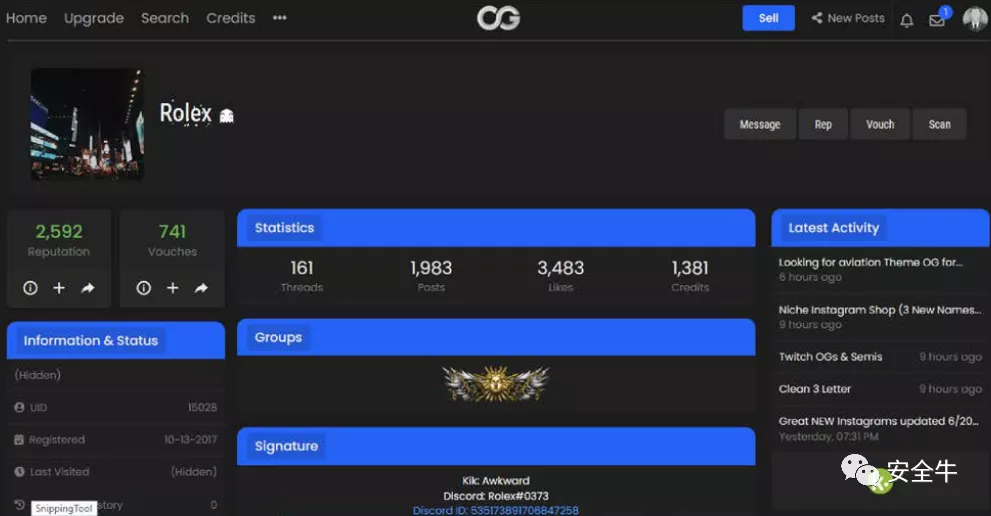

例如��,在Fazili(Discord代號Rolex)從他的OGUsers頁面鏈接了他的Discord用戶名之后��,當(dāng)局就對其進行了追蹤�����,這是一個明顯的操作安全性(OpSec)錯誤���。

Fazili在掩飾真實身份方面還犯了其他多個低級錯誤。首先��,他使用damniamevil20@gmail.com地址在OGUsers論壇上注冊了一個賬戶�����,并使用了chancelittle10@gmail.com這個電子郵件地址來劫持@foreign Twitter賬戶���。

遺憾的是,F(xiàn)azili注冊Coinbase賬戶時也使用了上述兩個郵件地址����,驗證個人信息時還用了本人駕照照片���。

此外,F(xiàn)azili還使用其家庭網(wǎng)絡(luò)來訪問三個站點上的賬戶��,將其家庭IP地址保留在所有三個服務(wù)(Discord��、Coinbase和OGUsers)的訪問日志中��。

Sheppard也是同樣的問題���,他以Chaewon身份加入OGUsers����。調(diào)查人員說�����,由于他在黑客當(dāng)天在網(wǎng)站上發(fā)布的廣告�����,他們能夠?qū)heppard的Discord用戶與其OGUsers角色聯(lián)系起來,但他們還通過OGUsers泄漏的數(shù)據(jù)庫得到了確認(rèn)��,他們在該數(shù)據(jù)庫中發(fā)現(xiàn)Chaewon購買視頻游戲時���,使用了與Twitter攻擊事件相同的比特幣地址��。

就像Fazili一樣�����,Sheppard在Coinbase中的賬戶驗證�����,也使用了真實的駕駛執(zhí)照���。