研究員發(fā)現(xiàn)�,全球數(shù)千家醫(yī)院廣泛使用的醫(yī)院氣動(dòng)管道輸送系統(tǒng),存在一系列嚴(yán)重漏洞�,可被劫持完全接管系統(tǒng)����。氣動(dòng)管道輸送系統(tǒng)負(fù)責(zé)在醫(yī)院內(nèi)部安全運(yùn)輸血液、藥物和測(cè)試樣本等高度敏感的物品��。

8月2日消息,安全研究人員披露了一組被稱為“PwnedPiper”的安全漏洞���,這些漏洞對(duì)當(dāng)前全球醫(yī)院廣泛使用的氣動(dòng)管道輸送系統(tǒng)(PTS)造成嚴(yán)重威脅���,甚至有可能導(dǎo)致攻擊方完全接管目標(biāo)設(shè)備。

所謂氣動(dòng)管道輸送系統(tǒng)���,是指醫(yī)院內(nèi)部常用的一套物流與運(yùn)輸解決方案�,負(fù)責(zé)將醫(yī)院環(huán)境內(nèi)的血液�����、藥物和測(cè)試樣本等安全運(yùn)輸至診斷實(shí)驗(yàn)室����。

美國安全公司Armis此次披露的9個(gè)安全漏洞,主要影響了Swisslog Healthcare旗下的Translogic PTS系統(tǒng)�。目前,這套系統(tǒng)被安裝在北美約八成主要醫(yī)院當(dāng)中�����,并在全球范圍內(nèi)擁有至少3000家醫(yī)院客戶��。

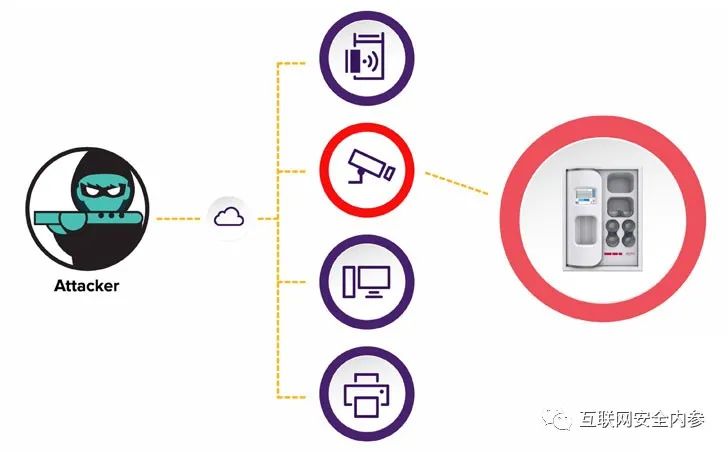

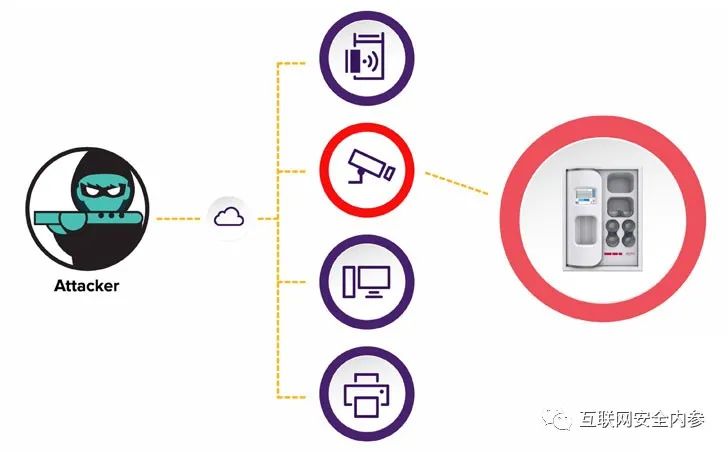

Armis公司研究員Ben Seri與Barak Hadad表示,“這些安全漏洞可能導(dǎo)致未經(jīng)身份驗(yàn)證的攻擊者接管Translogic PTS輸送站����,進(jìn)而幾乎完全控制目標(biāo)醫(yī)院的氣動(dòng)管道輸送網(wǎng)絡(luò)。完成初步控制之后��,攻擊者很可能實(shí)施復(fù)雜且后果嚴(yán)重的勒索軟件攻擊�,并從醫(yī)院內(nèi)部竊取敏感信息?�!?

一旦氣運(yùn)管道輸送系統(tǒng)被成功“奪權(quán)”���,攻擊者可能會(huì)竊取敏感信息���、自發(fā)數(shù)據(jù)內(nèi)容,甚至入侵PTS網(wǎng)絡(luò)��、執(zhí)行中間人(MitM)攻擊并部署勒索軟件���,最終令醫(yī)院的正常運(yùn)作陷入癱瘓���。

此次公布的9個(gè)PwnedPiper安全漏洞如下

? CVE-2021-37161 – udpRXThread下溢

? CVE-2021-37162 – sccProcessMsg溢出

? CVE-2021-37163 – 兩條硬編碼密碼可通過Telnet服務(wù)器訪問

? CVE-2021-37164 – tcpTxThread中的Off-by-3(差三錯(cuò)誤)堆棧溢出

? CVE-2021-37165 – hmiProcessMsg溢出

? CVE-2021-37166 – GUI套接字拒絕服務(wù)

? CVE-2021-37167 – 以root運(yùn)行的用戶腳本可用于PE

? CVE-2021-37160 – 未經(jīng)身份驗(yàn)證����、未加密��、未簽名的固件升級(jí)

簡(jiǎn)而言之�,這些涉及權(quán)限提升�����、內(nèi)存破壞以及拒絕服務(wù)的缺陷可能被用于獲取root訪問權(quán)限��、實(shí)現(xiàn)遠(yuǎn)程代碼執(zhí)行或拒絕服務(wù)��;更糟糕的是���,攻擊者甚至可以通過非安全固件升級(jí)程序在受到感染的PTS輸送站上長(zhǎng)期保持駐留��,以遠(yuǎn)程方式持續(xù)執(zhí)行未經(jīng)身份驗(yàn)證的代碼���。另外需要一提,CVE-2021-37160補(bǔ)丁將于后續(xù)推出�����。

Swisslog Healthcare在日前回應(yīng)稱,“氣動(dòng)輸送站(即部署固件的位置)遭遇安全威脅的可能性��,取決于惡意攻擊者能否訪問目標(biāo)設(shè)備信息技術(shù)網(wǎng)絡(luò)�����、并真正利用這些漏洞造成其他損害��?�!?

建議Translogic PTS系統(tǒng)客戶盡快更新至最新固件版本(Nexus控制面板版本7.2.5.7)��,以減輕現(xiàn)實(shí)攻擊者利用這些缺陷所產(chǎn)生的一切潛在風(fēng)險(xiǎn)���。

Seri與Hadad總結(jié)道�,“這項(xiàng)研究再次警示我們����,游離于主流視野之外的各類基礎(chǔ)支持系統(tǒng)仍是現(xiàn)代醫(yī)療保健領(lǐng)域的重要組成部分。安全可靠的病患護(hù)理不僅源自醫(yī)療設(shè)備本身�,同時(shí)也離不開醫(yī)院運(yùn)營(yíng)基礎(chǔ)設(shè)施的有力支撐。對(duì)這些系統(tǒng)給予關(guān)注�����,將成為我們完善醫(yī)療保健環(huán)境保障能力的一個(gè)重要里程碑?��!?

參考來源:https://thehackernews.com/2021/08/pwnedpiper-pts-security-flaws-threaten.html