信息來源:Freebuf

據(jù)Bleeping Computer報道�����,8月15日�����,研究人員披露了在福特網(wǎng)站上發(fā)現(xiàn)的一個漏洞����,該漏洞可以讓瀏覽者窺視公司機密記錄、數(shù)據(jù)庫并且執(zhí)行帳戶接管����。研究人員于今年2月向福特報送該漏洞,福特稱該漏洞已修復(fù)�����。

數(shù)據(jù)泄露的根源是福特汽車公司服務(wù)器上運行的 Pega Infinity 客戶參與系統(tǒng)配置錯誤����。

從數(shù)據(jù)泄露到賬戶接管

福特汽車公司網(wǎng)站上存在一個系統(tǒng)漏洞�����,該漏洞允許瀏覽者訪問敏感系統(tǒng)����,并獲取包括客戶數(shù)據(jù)庫、員工記錄�����、內(nèi)部票證等專有信息�����。

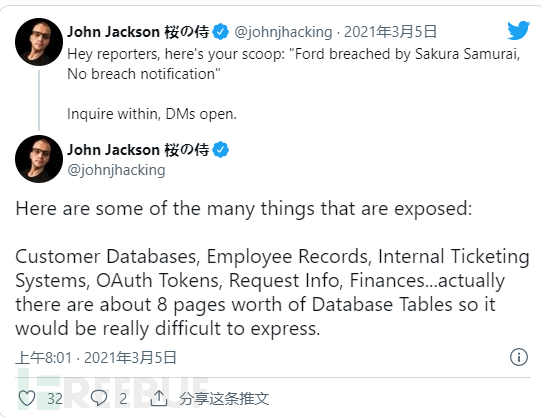

漏洞由Robert Willis 和 break3r發(fā)現(xiàn), 并得到了Sakura Samurai白帽組織成員Aubrey Cottle�����、Jackson Henry和John Jackson 的進一步驗證和支持 ����。

這種問題是由一個名為 CVE-2021-27653 信息泄露漏洞引起的,存在于配置不當?shù)?Pega Infinity 客戶管理系統(tǒng)實例中�����。

研究人員向媒體分享了福特內(nèi)部系統(tǒng)和數(shù)據(jù)庫的許多截圖�����,例如下圖所示的公司票務(wù)系統(tǒng):

福特內(nèi)部的票務(wù)系統(tǒng)

想要利用該漏洞的話,攻擊者必須先訪問配置錯誤的 Pega Chat Access Group 門戶實例的后端 Web 面板:

https://www.rpa-pega-1.ford.com/prweb/PRChat/app/RPACHAT_4089/

bD8qH******bIw4Prb*/!RPACHAT/$STANDARD...

作為 URL 參數(shù)提供的不同負載�����,可能使攻擊者能夠運行查詢����、檢索數(shù)據(jù)庫表����、OAuth 訪問令牌和執(zhí)行管理操作。

研究人員表示����,暴露的資產(chǎn)包含以下所示的一些敏感的個人身份信息 (PII):

客戶和員工記錄����、財務(wù)賬號、數(shù)據(jù)庫名稱和表�����、OAuth 訪問令牌、內(nèi)部投票����、用戶個人資料�����、

內(nèi)部接口�����、搜索欄歷史等�����。

Robert Willis在一篇博客文章中寫道����, “影響規(guī)模很大�����,攻擊者可以利用訪問控制中發(fā)現(xiàn)的漏洞����,獲取大量敏感記錄,獲取大量數(shù)據(jù)����,執(zhí)行帳戶接管�����?���!?

用時六個月“強制披露”

2021年2月,研究人員向Pega報告了他們的發(fā)現(xiàn)����,他們用相對較快的時間修復(fù)了聊天門戶中的 CVE。大約在同一時間�����,福特公司也通過HackerOne 漏洞披露計劃收到了該漏洞報送����。

但是,根據(jù)報道�����,隨著漏洞披露時間表的推進�����,福特的反饋卻變得越來越少�����。

Jackson在電子郵件采訪中回應(yīng)媒體�����,“有一次,福特汽車公司對我們的問題置之不理����,經(jīng)過HackerOne的調(diào)解����,我們才得到福特對該漏洞的初步回應(yīng)。”

Jackson還表示�����,隨著披露時間表的進一步推進����,研究人員僅在發(fā)布了該漏洞的推文以后,收到了HackerOne的回復(fù)����,沒有包含任何敏感細節(jié):

Jackson在后續(xù)的推文中繼續(xù)說:“當漏洞標記成已經(jīng)解決后,福特汽車公司忽略了我們的披露請求�����,隨后����,HackerOne調(diào)解同樣忽略了我們的披露請求����,這可以在 PDF 中看到“;“出于對法律和負面影響的擔(dān)憂�����,我們只能等待整整六個月才能根據(jù)HackerOne的政策執(zhí)行強制披露?����!?

目前�����,福特汽車公司的漏洞披露計劃沒有提供金錢激勵或者漏洞獎勵�����,因此根據(jù)公眾利益進行協(xié)調(diào)披露是研究人員唯一希望的獲得“獎勵”�����。

跟隨報道披露出的報告副本顯示�����,福特沒有對具體的安全相關(guān)行動發(fā)表評論����。

根據(jù) PDF 中的討論����,福特與HackerOne對研究人員表示:“發(fā)現(xiàn)的漏洞在提交給 HackerOne后不久�����,系統(tǒng)就下線了����?���!?

盡管福特在報告發(fā)布后24小時內(nèi)已經(jīng)將這些終端下線,但研究人員在同一份報告中評論稱����,”在報告發(fā)布后,這些終端仍然可以訪問�����,要求進行另一次審查和補救�����?����!?

目前尚不清楚是否有人員利用該漏洞入侵福特的系統(tǒng)�����,或者是否訪問了客戶和員工的敏感數(shù)據(jù)�����。