-

日前��,有攻擊者在黑客論壇放出了一份近50萬條Fortinet VPN設備登錄憑證清單�����,據分析里邊包含12856臺設備上的498908名用戶的VPN登錄憑證��;

-

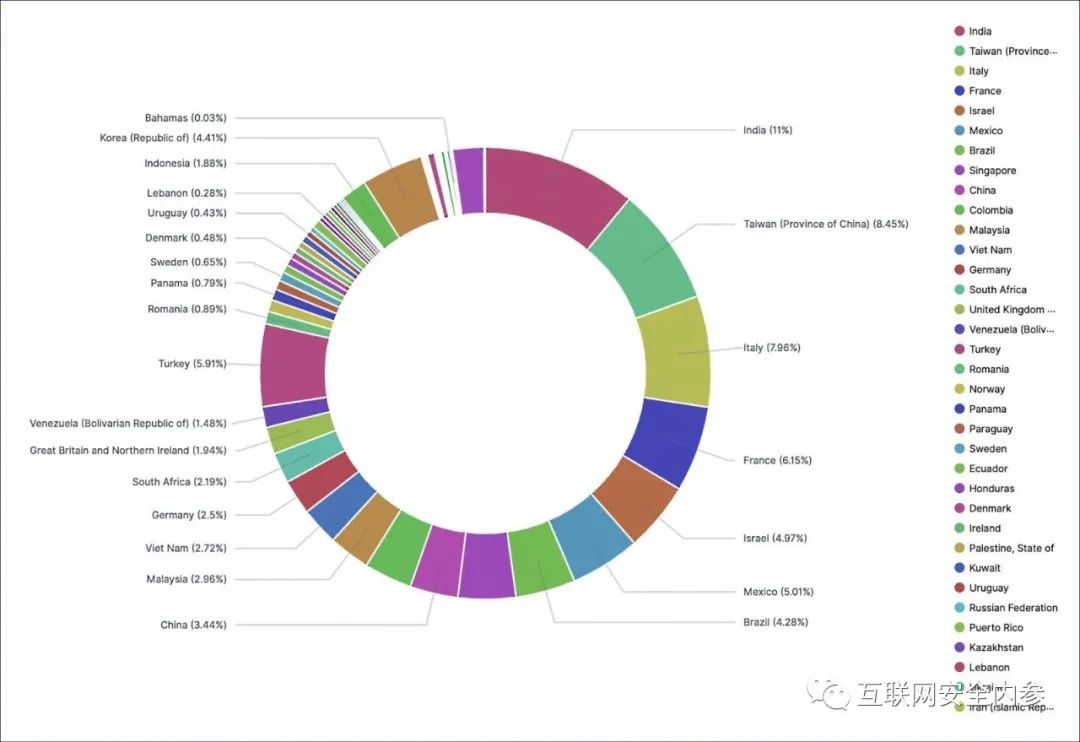

安全研究人員發(fā)現�,這些Fortinet VPN設備的IP分布在全球各地,其中位于中國(大陸+臺灣)的設備占比11.89%����,臺灣占比8.45%��,大陸占比3.44%����;

-

掌握VPN憑證的攻擊者很可能訪問目標網絡���,進而實施數據竊取�、惡意軟件安裝與勒索軟件攻擊等活動����。

日前,一名威脅行為者泄露了一份包含近50萬條Fortinet VPN登錄名與密碼的龐大清單���,據稱這些名稱與密碼竊取自去年夏天的一次網絡入侵活動����。

威脅行為者表示�,當時利用的Fortinet漏洞已被修復,但其中相當一部分VPN憑證仍然真實有效��。

此次泄露后果嚴重��,掌握VPN憑證的攻擊者很可能訪問目標網絡,進而實施數據竊取�、惡意軟件安裝與勒索軟件攻擊等活動。

Fortinet憑證被公布在黑客論壇之上

這次泄露的Fortinet憑證清單來自一名昵稱為“Orange”的攻擊者����,他也是新近上線的RAMP黑客論壇的管理員以及Babuk勒索軟件團伙的前任成員。

在與Babuk團伙的其他成員發(fā)生爭執(zhí)之后�,Orange決定分道揚鑣并成立RAMP,如今已經成為新的Groove勒索軟件團伙的代表����。

昨天,這名攻擊者在RAMP上發(fā)了個新帖�,其中包含一條據稱指向數千個Fortinet VPN賬戶文件的鏈接。

RAMP黑客論壇上的帖子

RAMP黑客論壇上的帖子

與此同時��,Groove勒索軟件的數據泄露站點上也出現了一篇帖子���,宣稱已經有大批Fortiner VPN外泄。

在Groove數據泄露站點上發(fā)布的Fortinet憑證相關信息

這兩篇帖子都指向Groove團伙用于托管被盜文件的Tor存儲服務器上的同一個文件�����,目的自然是逼迫勒索攻擊受害者支付贖金�。

根據對這個文件的分析,我們發(fā)現其中包含12856臺設備上的498908名用戶的VPN憑證。

雖然我們還沒有測試這些泄露憑證是否有效���,但至少可以確定被抽樣的所有IP地址均來自Fortinet VPN服務器�����。

安全廠商Advanced Intel的進一步分析表明�����,這些IP地址來自全球各地的多臺設備���,其中有2959臺位于美國。

泄露的Fortinet服務器的地理分布情況�����,中國臺灣和大陸的占比較高

泄露的Fortinet服務器的地理分布情況�����,中國臺灣和大陸的占比較高

Kremez在采訪中表示��,這些憑證的外泄源自Fortinet曝出的CVE-2018-13379漏洞�。

一位網絡安全行業(yè)的消息人士告訴我們,他們已經完成了合法驗證����,可以證明其中至少一部分泄露的憑證真實有效��。

目前還不清楚攻擊者為什么要公開憑證�����、而不是自行使用����,但據信這么做是為了宣傳RAMP黑客論壇��,并幫助Groove勒索軟件即服務打開市場����。

Advanced Intel CTO Vitali Kremez在采訪中表示,“我們有一定的信心認為�,這一波信息VPN SSL泄露很可能是為了宣傳新的RAMP勒索軟件論壇,這份清單就是給那些想搞勒索軟件攻擊的潛在用戶們的「免費贈品」��?��!?

Groove是一股相對較新的勒索軟件勢力,此次泄露的數據中出現了他們的一位受害者���。但通過向網絡犯罪社區(qū)提供免費贈品���,他們可能希望能將其他攻擊者招募到自己的附屬體系當中���。

Fortinet VPN服務器管理員該如何應對?

雖然無法合法驗證憑證清單�,但作為Fortinet VPN服務器管理員,大家應當假設此次泄露的憑證真實有效并及時采取預防措施����。

具體預防措施包括強制重置所有用戶密碼以確保安全,并檢查日志以驗證是否已經遭到入侵����。

若有任何可疑之處,請保證安裝最新補丁并進一步徹底調查���,同時立即對用戶密碼進行重置����。

Fortinet確認����,已于2019年公布CVE-2018-13379等漏洞的信息與修復方案。

參考來源:https://www.bleepingcomputer.com/news/security/hackers-leak-passwords-for-500-000-fortinet-vpn-accounts/