信息來源:安全內(nèi)參

美國國家安全局(National Security Agency)和國土安全部(Department of Homeland Security)下屬網(wǎng)絡(luò)安全和基礎(chǔ)設(shè)施安全局CISA警告稱,外國政府支持的黑客正在積極利用虛擬專用網(wǎng)絡(luò)(VPN)設(shè)備的漏洞。當(dāng)?shù)貢r(shí)間9月28日���,NSA和CISA發(fā)布了保護(hù)VPN安全的指導(dǎo)方針。遠(yuǎn)程訪問vpn是進(jìn)入企業(yè)網(wǎng)絡(luò)和所有敏感數(shù)據(jù)和服務(wù)的入口。這種直接訪問使它們?nèi)菀壮蔀锳PT攻擊的重要目標(biāo)����。通過選擇安全的��、基于標(biāo)準(zhǔn)的VPN并加固和收縮攻擊面,將惡意行為者拒之門外���。這對于確保網(wǎng)絡(luò)安全至關(guān)重要���。

盡管該建議內(nèi)容廣泛,但美國國家安全局和國土安全部網(wǎng)絡(luò)安全和基礎(chǔ)設(shè)施安全局(Cybersecurity and Infrastructure Security Agency)明確表示��,這將有助于保護(hù)國防部����、國家安全系統(tǒng)和國防承包商免受此類高級持續(xù)威脅組織的攻擊。美國國家安全局(NSA)曾就外國黑客利用VPN漏洞發(fā)出過特別警告��,CISA也曾發(fā)出過類似警告��,但高級威脅組織利用VPN漏洞的歷史要廣泛得多���,也要長久得多���。

美國國家安全局網(wǎng)絡(luò)安全局(NSA_CSD)主管羅布·喬伊斯(Rob Joyce)在推特上表示:“VPN服務(wù)器是進(jìn)入受保護(hù)網(wǎng)絡(luò)的關(guān)鍵切入點(diǎn),這使它們成為誘人的目標(biāo)����?��!薄癆PT攻擊者已經(jīng)并將利用VPN漏洞?���!?

美國聯(lián)邦調(diào)查局(FBI)在5月份在一起案例中警告說,黑客利用Fortinet制造的VPN技術(shù)來攻擊政府��。VPN技術(shù)通常承諾與受保護(hù)的服務(wù)器建立安全連接����,這意味著許多用戶可能在夸大的安全意識下操作。

美國國家安全局表示���,如果不對VPN進(jìn)行加固���,將面臨許多危險(xiǎn),這些攻擊來自公共漏洞和暴露(Common vulnerability and exposure, CVE)數(shù)據(jù)庫中公開暴露的信息安全漏洞��。

美國國家安全局在一份新聞稿中解釋說:“利用這些CVE可以讓惡意行為者竊取憑證��、遠(yuǎn)程執(zhí)行代碼����、削弱加密通信的加密強(qiáng)度、劫持加密通信會話����,并從設(shè)備讀取敏感數(shù)據(jù)?�!薄叭绻┒蠢贸晒?�,這些影響通常會導(dǎo)致進(jìn)一步的惡意訪問����,并可能導(dǎo)致公司網(wǎng)絡(luò)的大規(guī)模失陷?��!?

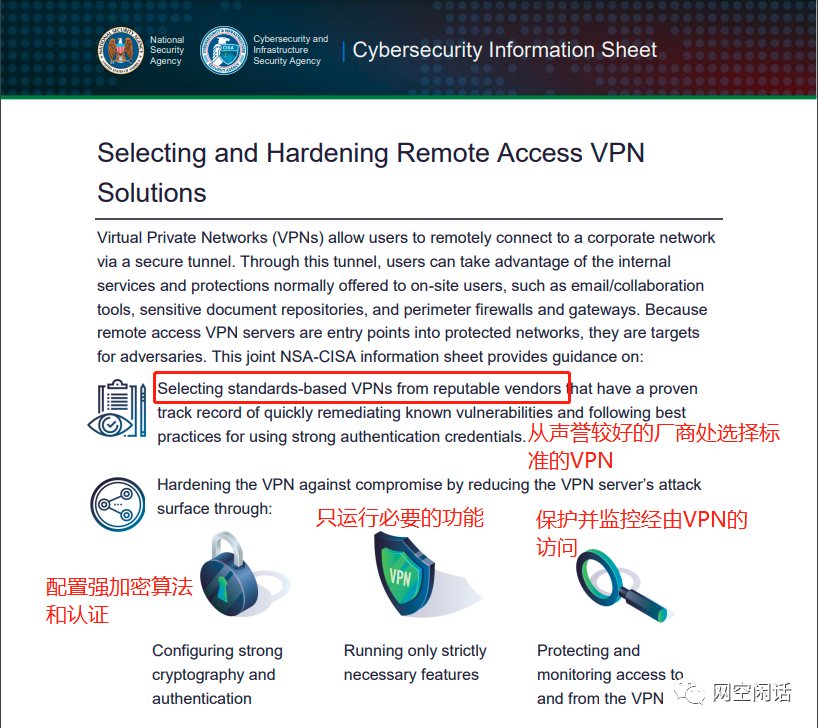

NSA的新聞稿還指出����,發(fā)布的信息表詳細(xì)說明了選擇遠(yuǎn)程訪問VPN時(shí)的考慮因素���,以及加固VPN的措施��。最重要的加固建議包括:在國家信息保證伙伴關(guān)系(NIAP)產(chǎn)品兼容列表上使用經(jīng)過測試和驗(yàn)證的VPN產(chǎn)品����,采用多因素認(rèn)證等強(qiáng)認(rèn)證方法,及時(shí)應(yīng)用補(bǔ)丁和更新����,通過禁用非VPN相關(guān)特性來減少VPN的攻擊面。

美國國家安全局和CISA將重點(diǎn)放在建議防范聯(lián)邦機(jī)構(gòu)雇員面臨的威脅上��,特別是在新冠疫情大流行加劇了聯(lián)邦機(jī)構(gòu)雇員轉(zhuǎn)向在家工作的脆弱性之后��。這種在家工作的趨勢將繼續(xù)下去���。

國家安全局發(fā)布這一指導(dǎo)方針是幫助確保國防部���、國家安全系統(tǒng)和國防工業(yè)基地安全的任務(wù)的一部分。