信息來(lái)源:FreeBuf

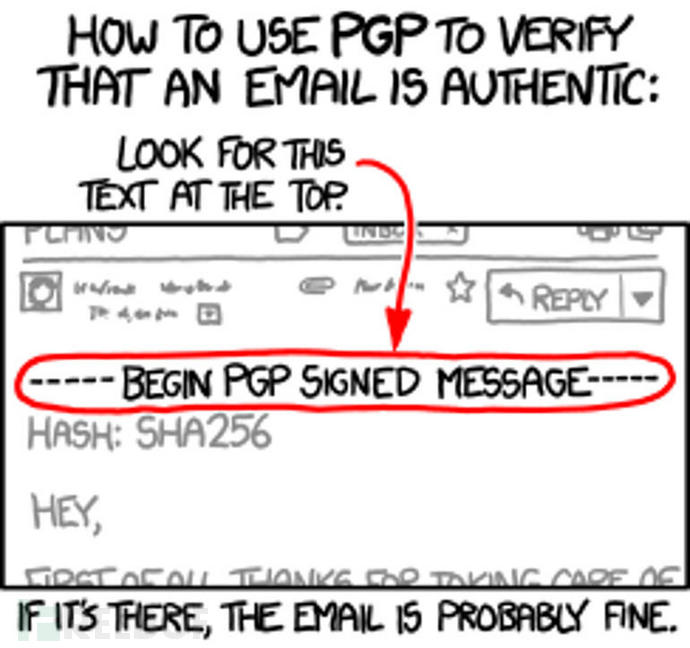

怎么才能知道網(wǎng)絡(luò)中的郵件信息是否可信呢����?在開發(fā)和安全人員的圈子里,他們可能會(huì)選擇使用PGP密鑰做驗(yàn)證��。然而���,xkcd PGP的締造者Randall Munroe指出,PGP在實(shí)際使用中����,可能沒有理論上那么安全。

FreeBuf百科

WOT信任網(wǎng)絡(luò)結(jié)構(gòu)(Web Of Trust):簡(jiǎn)單地說(shuō)就是��,在信任網(wǎng)中�����,沒有大家都信任的中心權(quán)威機(jī)構(gòu)����,用戶以各自為中心�����,相互認(rèn)證公鑰����,相互簽名公鑰證書�����。這些簽名使得用戶的公鑰彼此相連���,形成自然的網(wǎng)狀結(jié)構(gòu)�����,也就是所謂的信任網(wǎng)�����。

PGP(Pretty Good Privacy)�����,是一個(gè)基于RSA公鑰加密體系的郵件加密軟件���?����?梢杂盟鼘?duì)郵件保密以防止非授權(quán)者閱讀����,它還能對(duì)郵件加上數(shù)字簽名從而使收信人可以確認(rèn)郵件的發(fā)送者���,并能確信郵件沒有被篡改。

脆弱的32位短密鑰

如果有人采用PGP數(shù)字簽名對(duì)其代碼和郵件進(jìn)行加密���,或許你可以認(rèn)為他們是真實(shí)可信的�����。但是如果他們使用的是短密鑰(32位或者更短的)��,可能就不會(huì)有那么安全�����。在這種情況下�����,黑客可以輕松偽造出一個(gè)PGP簽名����。比如Linus Torvalds、Greg Kroah-Hartman等幾位核心Linux內(nèi)核開發(fā)人員�����,就碰到了這種事����。

據(jù)悉在Linux內(nèi)核郵件列表(LKML)中,自6月中旬后的兩個(gè)月里�����,某些開發(fā)人員在外部網(wǎng)絡(luò)和公共密鑰服務(wù)器中����,發(fā)現(xiàn)了與自己使用的同名的偽造密鑰。

這并不是一種新的攻擊����,Linux程序員們?cè)?011年12月后就開始了解����,短PGP密鑰本質(zhì)上是不安全的�����,只是此前一直沒有人去攻破它�。

PGP的安全現(xiàn)狀

在今年的6月,黑客Richard Klafter和Eric Swanson曾表示��,雖然GPG(開源版本的PGP)的使用量在持續(xù)增長(zhǎng)���,人們?nèi)匀涣?xí)慣于使用短密鑰����。

在Evil 32網(wǎng)站上他們作出了聲明:

“15年前出現(xiàn)的32位的密鑰�����,到現(xiàn)在其實(shí)已經(jīng)過(guò)時(shí)了�����。我們使用現(xiàn)代的GPU��,可以撞出WOT(信任網(wǎng)絡(luò)結(jié)構(gòu))里每個(gè)32位密鑰ID����。雖然這并沒有徹底打破GPG加密,但這確實(shí)減弱了GPG的可用性�����,大家使用時(shí)出問(wèn)題的可能性也大大增加����。”

真實(shí)情況有多糟呢���?研究人員花了4秒的時(shí)間借助scallion程序���,使用了普通的GPU(Nvidia GeForce GTX)進(jìn)行碰撞,很輕松就生成了一個(gè)32位的密鑰ID�。這其實(shí)并不是針對(duì)Linux的攻擊,事實(shí)上現(xiàn)在也似乎沒有造成什么實(shí)際危害�����。但是Linux的內(nèi)核分支的核心維護(hù)人員Kroah-Hartman解釋道:

“這不僅僅危及到了Linux內(nèi)核開發(fā)人員,而且還影響了PGP信任閉環(huán)里的2.4萬(wàn)密鑰�����。這種情況已經(jīng)持續(xù)了很長(zhǎng)一段時(shí)間���,而GPG在這里很難得到正確使用���。”

然而�����,Linux開發(fā)人員們是首先注意到PGP簽名代碼發(fā)布時(shí)出現(xiàn)了一些奇怪的東西的����。當(dāng)時(shí)Swanson向Ycomhinator News解釋道:

“我們想要讓人們意識(shí)到使用短密鑰ID帶來(lái)了很大的威脅,在21世紀(jì)密鑰ID是很容易偽造的�����。密鑰內(nèi)容里面的有一大部分是沒有被簽名所關(guān)聯(lián)的�,所以這部分內(nèi)容是可以進(jìn)行更改的���。同時(shí)�����,我們認(rèn)為密鑰被上傳到公共的密鑰服務(wù)器上����,對(duì)PGP生態(tài)系統(tǒng)是弊大于利的。

我們不能因?yàn)檫@還沒有產(chǎn)生危害�����,就隨意放心使用PGP���。我們必須認(rèn)識(shí)到���,任何人都可以很容易地復(fù)制密鑰。我們使用團(tuán)隊(duì)內(nèi)部的腳本去克隆WOT�����,只花費(fèi)了不到一個(gè)星期���。如果有人熟悉GPG����,他克隆一個(gè)密鑰可能也只需要幾分鐘。所以����,GPG生態(tài)系統(tǒng)需要做出更好的防御機(jī)制?����!?/span>

安全專家建議使用GPG時(shí)都帶上長(zhǎng)密鑰���,而且最好不要通過(guò)公共密鑰服務(wù)器進(jìn)行自動(dòng)更新�。

*參考來(lái)源:zdnet�,F(xiàn)B小編dawner編譯,轉(zhuǎn)載請(qǐng)注明來(lái)自FreeBuf(FreeBuf.COM)